Как исследователь раскрывает масштабную фишинговую кампанию против пользователей Signal

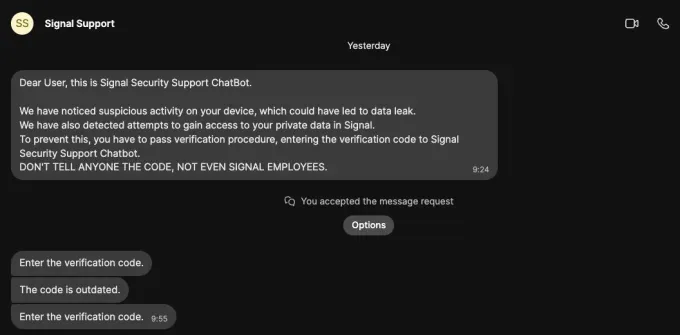

В начале этого года Доннча О'Кеарбхилл, исследователь безопасности, специализирующийся на анализе шпионского ПО, сам стал жертвой хакеров. На его аккаунт в Signal пришло сообщение, выдававшее себя за поддержку безопасности:

n«Мы обнаружили подозрительную активность на вашем устройстве, которая могла привести к утечке данных. Чтобы предотвратить это, пройдите процедуру верификации, введя код в чат‑бот поддержки. НЕ РАССКАЖИТЕ КОД НИКЕМУ, ДАЖЕ СОТРУДНИКАМ SIGNAL.»

nО'Кеарбхилл, возглавляющий лабораторию безопасности Amnesty International, мгновенно понял, что перед ним попытка фишинга, и решил использовать её как шанс раскрыть детали атаки.

nПо его словам, это была лишь одна из более чем 13 500 попыток взлома, направленных против широкого круга пользователей Signal. Хакеры выдавали себя за официальные источники, предупреждали о «угрозах» и пытались заставить жертву ввести одноразовый код, открывающий доступ к аккаунту.

nПодобные методы уже известны: их фиксируют американское агентство CISA, британская служба кибербезопасности и голландская разведка, обвиняя в этом российские спецслужбы. Сам Signal также предупреждал пользователей о фишинговых атаках.

nО'Кеарбхилл отметил, что среди целей были журналисты и его коллеги, что указывает на цепочку «снежного кома»: один взлом приводит к раскрытию контактов новых потенциальных жертв.

nИсследователь идентифицировал инструментарий хакеров – автоматизированную платформу «ApocalypseZ», позволяющую запускать массовые атаки с минимумом человеко-часов. Интересно, что интерфейс и кодовая база этой системы написаны на русском, а переписка с жертвами переводится в тот же язык, что подтверждает связь с российскими группами.

nО'Кеарбхилл продолжает наблюдать за кампанией, считая, что число жертв может быть значительно выше заявленного ранее. Он советует пользователям Signal включать функцию Registration Lock – PIN‑защиту, препятствующую регистрации номера на чужих устройствах.

nЕсли у вас есть информация о подобных атаках, её можно безопасно передать исследователю через Signal, Telegram или Keybase.

Галерея

Комментарии

Комментариев пока нет.